如何在伺服器端落實零信任架構

在伺服器端建置零信任架構,核心是對每一筆存取請求進行嚴格驗證。在授予存取權限前,必須確認使用者身分與所用設備的安全性。伺服器端簽章可確保操作真實性,保護資料安全。持續監控系統能夠及早發現威脅並快速回應。此架構捨棄預設信任機制,讓你始終掌控存取權限。

面向伺服器端安全的零信任架構

核心原則與身分驗證

掌握零信任架構的核心思維,才能保障伺服器安全。在此架構中,所有資料來源與服務均被視為核心資源。無論通訊發生在何處,都必須進行安全防護。資源存取權限按單次工作階段授予,而非永久開放。存取政策會根據實際場景動態調整。企業需持續監控與驗證所有自有及關聯資產的安全狀態。在授予存取權限前,執行嚴格的身分驗證與授權。全面蒐集資產、網路與通訊狀態資訊,持續優化安全防護能力。

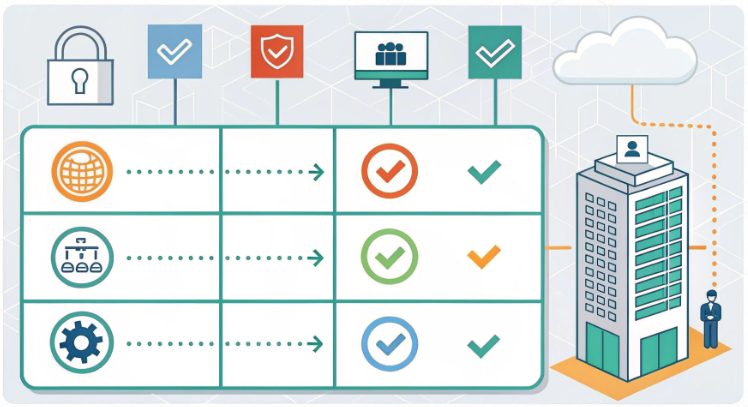

下表展示零信任架構的核心原則:

原則 | 說明 |

|---|---|

所有資料來源與計算服務均視為資源 | 將各類資料來源與服務統一視作待保護的核心資源 |

無論網路位置如何,所有通訊均需加密防護 | 對所有通訊鏈路實施安全防護,不受網路位置限制 |

企業資源的單次存取按工作階段單獨授權 | 存取權限僅針對當前工作階段生效,不提供永久權限 |

資源存取由動態政策決定 | 存取政策根據即時場景與風險狀態動態調整 |

企業持續監控並驗證所有自有及關聯資產的完整性與安全狀態 | 全程監控並驗證所有資產的安全合規狀態 |

所有資源的身分驗證與授權均動態執行,存取前嚴格生效 | 授權存取前執行嚴格的動態驗證流程 |

企業全面蒐集資產、網路基礎設施與通訊的即時狀態資訊,用於提升安全防護能力 | 透過多維度資料蒐集,持續優化整體安全防護體系 |

需採用高強度身分驗證機制。身分存取管理(IAM)依托OpenID Connect、SAML 2.0、OAuth 2.0等協定實現。設備信任驗證用於確認設備健康狀態,透過日誌分析排查異常行為,定期複盤安全政策並更新威脅情資。

伺服器端簽章與金鑰保護

伺服器端簽章用於驗證操作的真實性,透過加密金鑰對請求與回應進行簽章。必須妥善保管金鑰,將其儲存在安全硬體或可信雲端服務中,定期輪替金鑰並嚴格限制金鑰使用權限。

多因素驗證(MFA)可強化零信任架構防護能力。全域啟用MFA可降低75%的安全事件發生率,減少89%的稽核問題。必須在授權前完成使用者與設備驗證,全程記錄操作行為並即時監測威脅。

伺服器端零信任落實的核心挑戰

舊有系統與整合適配

將零信任安全機制接入舊式伺服器難度較高。多數傳統系統缺乏原生安全設計,存在易被駭客利用的安全弱點。部分場景下無法全面感知網路內所有設備,物聯網設備防護難度更大。部分舊式設備身分驗證機制薄弱,過時韌體易成為攻擊突破口。

傳統架構設計存在天然安全弱點

設備不可見導致監控防護缺失

身分驗證薄弱易引發非法存取

韌體過時大幅提升攻擊風險

可透過多種方案為舊有系統適配零信任安全機制,下表為常用方案:

方案 | 說明 |

|---|---|

應用代理 | 新增驗證層,為傳統系統提供使用者身分驗證 |

反向代理+單一簽入 | 借助NGINX、Apache等工具搭配SAML實現單一簽入 |

網路層隔離 | 隔離系統資源,僅允許可信主體存取 |

逐步替換 | 制定計畫,分階段替換舊式系統 |

使用者與設備身分識別

必須精準識別伺服器存取主體與所用設備,結合使用者身分、設備健康度、行為特徵實現存取管控。高強度驗證會分析使用者行為與工作階段狀態,即時驗證系統版本、加密狀態等資訊,行為偵測可識別高風險操作。可透過雲端平台完成設備註冊,強化管控能力。設備身分綁定為每台設備分配唯一加密身分,借助憑證或令牌完成後續驗證,全程監控設備健康狀態與合規情況,透過自動化規則處置違規設備,存取管理平台共享設備狀態,實現快速決策。

安全與維運效率的平衡

保障伺服器安全的同時,需兼顧業務運行效率。過度嚴苛的存取限制會降低團隊工作效率,需制定清晰的政策並定期更新,為員工開展安全培訓。借助工具實現存取管控與監控自動化,在保障安全的前提下提升維運效率。

零信任架構落實:分步實施指南

界定攻擊面

實施第一步,明確需保護的核心資產。梳理客戶資訊、員工資料等敏感資料,定位業務核心應用,排查物聯網設備、醫療設備等終端資產,梳理日常營運必備的企業服務。

定位需重點防護的敏感資料

篩選支撐業務運轉的核心應用

排查存在攻擊風險的終端設備

梳理支撐日常營運的企業服務

可借助專業工具完成梳理,透過架構拓撲定位風險點。利用WHOIS、Shodan等工具發現暴露資產,透過LinkedIn、專利資料庫梳理供應鏈關聯,精準定位API介接、遠端資訊處理單元等技術資產。

階段 | 說明 |

|---|---|

企業基礎設施拓撲梳理 | 透過WHOIS、Shodan等工具梳理整體架構 |

供應鏈關聯發現 | 透過LinkedIn、專利資料庫梳理供應鏈關係 |

攻擊面列舉 | 定位API介接、遠端資訊處理單元等技術資產 |

網路流量隔離

透過劃分網路流量阻斷威脅橫向擴散,定位敏感資產並梳理流量存取路徑,根據系統依賴關係部署流量管控政策,建置適配防護需求的零信任網路,通常以新一代防火牆做為起步方案。

定位敏感資產,梳理流量存取邏輯

根據系統依賴部署流量管控規則

依托新一代防火牆建置零信任網路

微隔離技術將每台設備劃為獨立信任域,透過精細化存取規則限制終端可存取的系統與服務。最小權限存取可阻斷威脅橫向移動,即便在同一子網內也能保障安全。

微隔離為單台設備劃分獨立信任域

精細化存取規則約束終端操作權限

最小權限機制阻斷威脅橫向擴散

存取政策執行

制定存取規則,管控資源存取權限。優質的存取規則基於風險驗證每一筆請求,結合使用者角色、設備健康度、地理位置、資源敏感等級制定精細化管控政策。例如,從非安全設備存取敏感資料的風險,遠高於企業可信設備。

透過存取控制系統完成使用者與設備驗證,制定風險自適應規則,定期更新政策以應對新型威脅。可採用開放政策代理(OPA)、HashiCorp Sentinel等開源工具實現存取管控。

持續監控與回應

必須對系統實施全程監控,追蹤使用者操作與系統行為,快速發現威脅。借助終端偵測與回應(EDR)工具實現持續驗證,透過安全資訊與事件管理(SIEM)系統即時識別威脅,依托自動化回應規則快速處置問題。

最佳實踐 | 說明 |

|---|---|

條件式存取政策 | 基於使用者、設備、網路場景制定管控規則 |

微隔離 | 基於使用者角色實現權限精細化管控 |

持續監控 | 透過EDR工具實現全程安全驗證 |

自動化威脅偵測 | 透過SIEM系統實現威脅即時識別 |

自動化回應政策 | 透過預設規則快速處置安全問題 |

工作階段持續驗證 | 即時驗證工作階段風險,動態調整權限 |

即時監控系統運行與使用者操作行為

開展安全演練,檢驗應急回應能力

定期驗證工作階段,感知風險變化

零信任架構需分步落實:界定攻擊面、劃分網路、制定存取規則、全程監控。依托開源工具,持續優化方案,在保障伺服器安全的同時維持業務穩定運行。

最佳實踐與工具選型

開源解決方案

開源工具可助力建置高可用性零信任網路,實現伺服器存取精細化管控。開放政策代理(OPA)適用於實體伺服器,可透過自定義規則管控資源存取;雲端環境中可透過HashiCorp Sentinel執行零信任政策,適配雲端平台安全需求;物聯網場景可透過Wazuh實現設備即時監控。

下表為常用開源工具及適用場景:

工具 | 伺服器環境 | 核心用途 |

|---|---|---|

Open Policy Agent | 實體伺服器 | 存取政策管理 |

HashiCorp Sentinel | 雲端伺服器 | 政策強制執行 |

Wazuh | 物聯網伺服器 | 監控與告警 |

NGINX | 實體伺服器/雲端伺服器 | 反向代理、流量隔離 |

OSQuery | 實體伺服器/雲端伺服器 | 資產監控 |

全基礎設施零信任適配

應將零信任思維覆蓋所有伺服器環境,將所有資料與服務視作資源,防護網路內所有通訊,按工作階段授予存取權限,基於系統即時狀態動態調整政策,全程監控資產安全,每次存取均執行身分驗證,蒐集資產資料持續優化安全體系。

實體伺服器、雲端伺服器、物聯網伺服器均可遵循以下步驟落實:

盤點並視覺化所有聯網設備

針對不同環境開展風險評估

強化身分管理,執行最小權限政策

劃分網路,限制存取範圍

全程監控系統,保障穩定運行

透過精細化存取控制限制資源使用權限,保護敏感資料,阻斷威脅擴散。遵循零信任規範,及時更新工具,依托最佳實踐建置適配新型風險的安全伺服器環境。

建置高可用性伺服器端零信任架構,可遵循以下步驟:首先明確核心防護資產,其次管控網路流量流向,隨後建置零信任網路,接著部署存取主體驗證規則,最後全程監控網路,快速發現問題。

政策 | 說明 |

|---|---|

持續監控 | 分析日誌排查問題,滿足合規要求 |

自適應政策 | 根據新型風險與資料變化調整規則 |

遙測資料整合 | 依托資料支撐存取決策與快速處置 |

從輕量化步驟起步,複用現有工具,持續更新安全政策,追蹤新型威脅。團隊協同配合,始終堅持驗證與核實優先。