如何在服务器端落地零信任架构

在服务器端搭建零信任架构,核心是对每一次访问请求进行严格校验。在授予访问权限前,必须确认用户身份与所用设备的安全性。服务端签名可确保操作真实性,保护数据安全。持续监控系统能够及早发现威胁并快速响应。该架构摒弃默认信任机制,让你始终掌控访问权限。

面向服务端安全的零信任架构

核心原则与身份验证

掌握零信任架构的核心理念,才能保障服务器安全。在该架构中,所有数据源与服务均被视为核心资源。无论通信发生在何处,都必须进行安全防护。资源访问权限按单次会话授予,而非永久开放。访问策略会根据实际场景动态调整。企业需持续监控与校验所有自有及关联资产的安全状态。在授予访问权限前,执行严格的身份校验与授权。全面采集资产、网络与通信状态信息,持续优化安全防护能力。

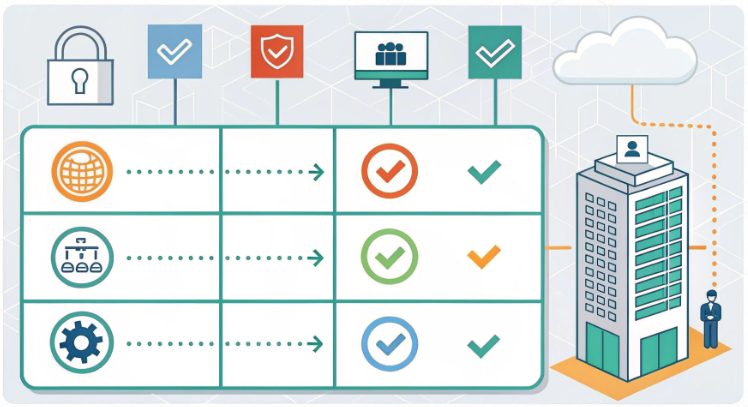

下表展示零信任架构的核心原则:

原则 | 说明 |

|---|---|

所有数据源与计算服务均视为资源 | 将各类数据源与服务统一视作待保护的核心资源 |

无论网络位置如何,所有通信均需加密防护 | 对所有通信链路实施安全防护,不受网络位置限制 |

企业资源的单次访问按会话单独授权 | 访问权限仅针对当前会话生效,不提供永久权限 |

资源访问由动态策略决定 | 访问策略根据实时场景与风险状态动态调整 |

企业持续监控并校验所有自有及关联资产的完整性与安全状态 | 全程监控并校验所有资产的安全合规状态 |

所有资源的身份验证与授权均动态执行,访问前严格生效 | 授权访问前执行严格的动态校验流程 |

企业全面采集资产、网络基础设施与通信的实时状态信息,用于提升安全防护能力 | 通过多维度数据采集,持续优化整体安全防护体系 |

需采用高强度身份认证机制。身份访问管理(IAM)依托OpenID Connect、SAML 2.0、OAuth 2.0等协议实现。设备信任校验用于确认设备健康状态,通过日志分析排查异常行为,定期复盘安全策略并更新威胁情报。

服务端签名与密钥保护

服务端签名用于验证操作的真实性,通过加密密钥对请求与响应进行签名。必须妥善保管密钥,将其存储在安全硬件或可信云服务中,定期轮换密钥并严格限制密钥使用权限。

多因素认证(MFA)可强化零信任架构防护能力。全域启用MFA可降低75%的安全事件发生率,减少89%的审计问题。必须在授权前完成用户与设备校验,全程记录操作行为并实时监测威胁。

服务端零信任落地的核心挑战

遗留系统与集成适配

将零信任安全机制接入老旧服务器难度较高。多数传统系统缺乏原生安全设计,存在易被黑客利用的安全漏洞。部分场景下无法全面感知网络内所有设备,物联网设备防护难度更大。部分老旧设备身份校验机制薄弱,过时固件易成为攻击突破口。

传统架构设计存在天然安全漏洞

设备不可见导致监控防护缺失

身份校验薄弱易引发非法访问

固件过时大幅提升攻击风险

可通过多种方案为遗留系统适配零信任安全机制,下表为常用方案:

方案 | 说明 |

|---|---|

应用代理 | 新增校验层,为传统系统提供用户身份校验 |

反向代理+单点登录 | 借助NGINX、Apache等工具搭配SAML实现单点登录 |

网络层隔离 | 隔离系统资源,仅允许可信主体访问 |

逐步替换 | 制定计划,分阶段替换老旧系统 |

用户与设备身份识别

必须精准识别服务器访问主体与所用设备,结合用户身份、设备健康度、行为特征实现访问管控。高强度校验会分析用户行为与会状态,实时校验系统版本、加密状态等信息,行为检测可识别高风险操作。可通过云平台完成设备注册,强化管控能力。设备身份绑定为每台设备分配唯一加密身份,借助证书或令牌完成后续校验,全程监控设备健康状态与合规情况,通过自动化规则处置违规设备,访问管理平台共享设备状态,实现快速决策。

安全与运维效率的平衡

保障服务器安全的同时,需兼顾业务运行效率。过度严苛的访问限制会降低团队工作效率,需制定清晰的策略并定期更新,为员工开展安全培训。借助工具实现访问管控与监控自动化,在保障安全的前提下提升运维效率。

零信任架构落地:分步实施指南

界定攻击面

实施第一步,明确需保护的核心资产。梳理客户信息、员工数据等敏感数据,定位业务核心应用,排查物联网设备、医疗设备等终端资产,梳理日常运营必备的企业服务。

定位需重点防护的敏感数据

筛选支撑业务运转的核心应用

排查存在攻击风险的终端设备

梳理支撑日常运营的企业服务

可借助专业工具完成梳理,通过架构拓扑定位风险点。利用WHOIS、Shodan等工具发现暴露资产,通过LinkedIn、专利数据库梳理供应链关联,精准定位API接口、远程信息处理单元等技术资产。

阶段 | 说明 |

|---|---|

企业基础设施拓扑梳理 | 通过WHOIS、Shodan等工具梳理整体架构 |

供应链关联发现 | 通过LinkedIn、专利数据库梳理供应链关系 |

攻击面枚举 | 定位API接口、远程信息处理单元等技术资产 |

网络流量隔离

通过划分网络流量阻断威胁横向扩散,定位敏感资产并梳理流量访问路径,根据系统依赖关系部署流量管控策略,搭建适配防护需求的零信任网络,通常以新一代防火墙作为起步方案。

定位敏感资产,梳理流量访问逻辑

根据系统依赖部署流量管控规则

依托新一代防火墙搭建零信任网络

微隔离技术将每台设备划为独立信任域,通过精细化访问规则限制终端可访问的系统与服务。最小权限访问可阻断威胁横向移动,即便在同一子网内也能保障安全。

微隔离为单台设备划分独立信任域

精细化访问规则约束终端操作权限

最小权限机制阻断威胁横向扩散

访问策略执行

制定访问规则,管控资源访问权限。优质的访问规则基于风险校验每一次请求,结合用户角色、设备健康度、地理位置、资源敏感等级制定精细化管控策略。例如,从非安全设备访问敏感数据的风险,远高于企业可信设备。

通过访问控制系统完成用户与设备校验,制定风险自适应规则,定期更新策略以应对新型威胁。可采用开放策略代理(OPA)、HashiCorp Sentinel等开源工具实现访问管控。

持续监控与响应

必须对系统实施全程监控,追踪用户操作与系统行为,快速发现威胁。借助终端检测与响应(EDR)工具实现持续校验,通过安全信息与事件管理(SIEM)系统实时识别威胁,依托自动化响应规则快速处置问题。

最佳实践 | 说明 |

|---|---|

条件访问策略 | 基于用户、设备、网络场景制定管控规则 |

微隔离 | 基于用户角色实现权限精细化管控 |

持续监控 | 通过EDR工具实现全程安全校验 |

自动化威胁检测 | 通过SIEM系统实现威胁实时识别 |

自动化响应策略 | 通过预设规则快速处置安全问题 |

会话持续校验 | 实时校验会话风险,动态调整权限 |

实时监控系统运行与用户操作行为

开展安全演练,检验应急响应能力

定期校验会话,感知风险变化

零信任架构需分步落地:界定攻击面、划分网络、制定访问规则、全程监控。依托开源工具,持续优化方案,在保障服务器安全的同时维持业务稳定运行。

最佳实践与工具选型

开源解决方案

开源工具可助力搭建高可用零信任网络,实现服务器访问精细化管控。开放策略代理(OPA)适用于物理服务器,可通过自定义规则管控资源访问;云环境中可通过HashiCorp Sentinel执行零信任策略,适配云平台安全需求;物联网场景可通过Wazuh实现设备实时监控。

下表为常用开源工具及适用场景:

工具 | 服务器环境 | 核心用途 |

|---|---|---|

Open Policy Agent | 物理服务器 | 访问策略管理 |

HashiCorp Sentinel | 云服务器 | 策略强制执行 |

Wazuh | 物联网服务器 | 监控与告警 |

NGINX | 物理服务器/云服务器 | 反向代理、流量隔离 |

OSQuery | 物理服务器/云服务器 | 资产监控 |

全基础设施零信任适配

应将零信任理念覆盖所有服务器环境,将所有数据与服务视作资源,防护网络内所有通信,按会话授予访问权限,基于系统实时状态动态调整策略,全程监控资产安全,每次访问均执行身份校验,采集资产数据持续优化安全体系。

物理服务器、云服务器、物联网服务器均可遵循以下步骤落地:

盘点并可视化所有联网设备

针对不同环境开展风险评估

强化身份管理,执行最小权限策略

划分网络,限制访问范围

全程监控系统,保障稳定运行

通过精细化访问控制限制资源使用权限,保护敏感数据,阻断威胁扩散。遵循零信任规范,及时更新工具,依托最佳实践搭建适配新型风险的安全服务器环境。

搭建高可用服务端零信任架构,可遵循以下步骤:首先明确核心防护资产,其次管控网络流量流向,随后搭建零信任网络,接着部署访问主体校验规则,最后全程监控网络,快速发现问题。

策略 | 说明 |

|---|---|

持续监控 | 分析日志排查问题,满足合规要求 |

自适应策略 | 根据新型风险与数据变化调整规则 |

遥测数据集成 | 依托数据支撑访问决策与快速处置 |

从轻量化步骤起步,复用现有工具,持续更新安全策略,追踪新型威胁。团队协同配合,始终坚持校验与验证优先。